بدافزار

معنی کلمه بدافزار در دانشنامه عمومی

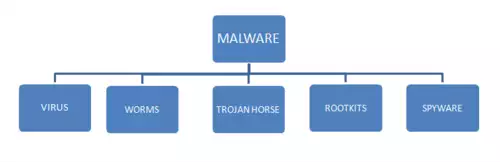

بدافزار یا نرم افزار بدخواه برنامه های رایانه ای هستند؛ به علت آن که معمولاً کاربر را آزار می دهند یا خسارتی به وجود می آورند، به این نام مشهورند. هر نرم افزاری است که به طور عمدی طراحی شده است تا به یک کامپیوتر، سرور، مشتری یا شبکه رایانه ای آسیب برساند ( در مقابل، نرم افزاری که به دلیل برخی نقصان باعث ایجاد صدمه غیرعمدی می شود، معمولاً به عنوان یک اشکال نرم افزاری یا باگ توصیف می شود ) . طیف گسترده ای از انواع نرم افزارهای مخرب وجود دارد، از جمله از انواع بدافزارها می توان به ویروس های رایانه ای، کرم ها، اسب های تروآ، باج افزار، جاسوس افزارها، آگهی افزارها، روت کیتها، هرزنامهها، نرم افزار سرکش و ترس افزار اشاره کرد.

برنامه ها اگر مخفیانه برخلاف منافع کاربر رایانه عمل کنند نیز بدافزار تلقی می شوند. به عنوان مثال، در یک لحظه دیسک های موسیقی سونی کامپکت سکوت یک ریشه کیت را روی رایانه های خریداران با هدف جلوگیری از کپی کردن غیرقانونی نصب کردند، اما این نیز در مورد عادت های گوش دادن به کاربران گزارش شده و ناخواسته آسیب پذیری های امنیتی اضافی ایجاد کرده است. طیف وسیعی از نرم افزارهای آنتی ویروس، فایروال ها و دیگر راهکارها برای کمک به محافظت در برابر معرفی بدافزارها، برای شناسایی آن در صورت وجود موجود، و بهبودی از فعالیت های مخرب مرتبط با بدافزارها استفاده می شوند.

بسیاری از برنامه های آلوده کنندهٔ اولیه، از جمله اولین کرم اینترنتی، به عنوان آزمایش یا سرگرمی نوشته شدند. آن ها عموماً به مقاصد بی ضرر یا فقط به قصد آزار بودند، تا اینکه بخواهند خسارات جدی به سیستم های رایانه وارد کنند. در برخی موارد سازنده نمی توانست تشخیص دهد که چقدر کارش می تواند مضر باشد.

امروزه، بدافزارها توسط هکرهای کلاه سیاه و دولتها برای سرقت اطلاعات شخصی، مالی یا تجاری مورد استفاده قرار می گیرند.

معنی کلمه بدافزار در ویکی واژه

جملاتی از کاربرد کلمه بدافزار

در سال ۲۰۱۶ میلادی، دکتر مانی محرابی عضو هیئت علمی اندیشکدهٔ روابط بینالملل ایران در گفتوگو با بخش جهانی خبرگزاری اسپوتنیک روسیه، آژانس اطلاعات مرکزی ایالات متحدهٔ آمریکا موسوم به سیا به همراه سازمان اطلاعات و وظایف ویژه اسرائیل، موساد را مسئول این بدافزار معرفی و هدف آن را آسیب رسانی به ساختار برنامهٔ هستهای ایران معرفی کرد. این ادعا با واکنش مسئولان دولت اسرائیل مواجه شد.

در اواخر ماه مه ۲۰۱۲ رسانههای آمریکایی اعلام کردند که استاکسنت مستقیماً به دستور اوباما رئیسجمهور وقت آمریکا طراحی، ساخته و راه اندازی شده. گرچه در همان زمان احتمال این میرفت که آمریکا تنها عامل سازنده نباشد. در ۷ ژوئیه سال ۲۰۱۳، ادوارد اسنودن در مصاحبهای با اشپیگل اعلام کرد این بدافزار با همکاری مشترک آژانس امنیت ملی ایالات متحده آمریکا و اسرائیل طی عملیاتی به نام عملیات بازیهای المپیک ساخته شدهاست. در سال ۲۰۱۶ الکس گیبنی مستندی به نام روزهای صفر در مورد استاکسنت منتشر کرد که در آن این ویروس محصول مشترک ایالات متحده آمریکا و واحد ۸۲۰۰ ارتش اسرائیل معرفی شدهاست.

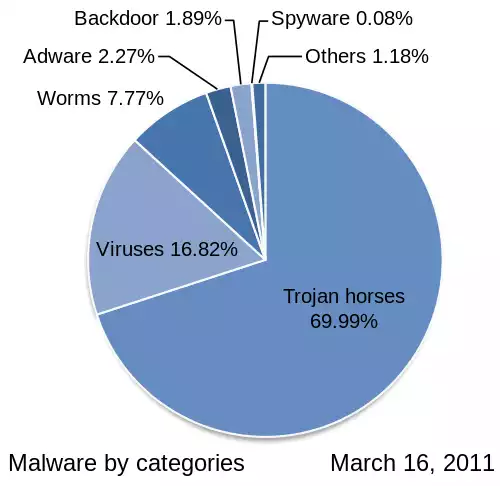

در بخشی از این گزارش که به بررسی آلودگیهای بدافزاری اختصاص دارد، آمار مفصلی دربارهٔ دستهبندی تهدیدات سایبری ارائه شدهاست. بر همین اساس در حالی که در سال ۲۰۰۹، ۶۰ درصد از کل بدافزارها را تروجانها تشکیل میدادند، این رقم در سال ۲۰۱۰ به ۵۶ درصد کاهش یافتهاست. اما در سال ۲۰۱۱ با رشدی حیرتانگیز به ۷۳ درصد رسیدهاست.

این دستهها منحصر به فرد نیستند، بنابراین ممکن است بدافزارها از چندین تکنیک استفاده کنند. این بخش فقط برای بدافزارهایی طراحی شدهاست که برای کار غیرمجاز طراحی شدهاند، نه خرابکاری و باج افزار.

آشفتگی نام یک پروژه فناوری اطلاعات آژانس امنیت ملی ایالات متحده آمریکا است که در سال ۲۰۰۵ (میلادی) آغاز شد. به جای پروژه تریلبلیزر (به معنی "دنبالهدار") که پیشنیاز آشفتگی بود این برنامه به صورت بخشهای "آزمایشی" کم هزینه و کوچک آغاز شد. پروژه تریلبلیزر یک پروژه بزرگ شکست خورده بود. آشفتگی، توانایی یورش برای آغاز جنگ سایبری را نیز دارد. نمونه آن، وارد کردن بدافزار به رایانهها است. در سال ۲۰۰۷ (میلادی) کنگره ایالات متحده آمریکا از برنامه آشفتگی انتقاد کرد. زیرا مشکلات اداری مانند پروژه تریلبلیزر داشت.

۷-محافظت از فایلهای سیستمی در برابر بدافزارها

آزمایش مستقل در تمام اسکنرهای اصلی ویروس بهطور مداوم نشان میدهد که هیچیک تشخیص ۱۰۰٪ ویروس را ارائه نمیدهند. بهترین آنهایی که تشخیص ۹۹٫۹٪ در موقعیتهای شبیهسازی شده در دنیای واقعی داشتند، در حالی که کمترین آن ۹۱٫۱٪ را در تستهای انجام شده در اوت ۲۰۱۳ انجام دادهاست. بسیاری از اسکنرهای ویروس نتایج مثبت کاذب و همچنین شناسایی پروندههای سالم را به عنوان بدافزار ارائه میدهند.

برخی از بدافزارها برای ایجاد پول با کلیک بر کلاهبرداری استفاده میشوند و به نظر میرسد کاربر رایانه بر روی پیوند تبلیغاتی در یک سایت کلیک کردهاست و از تبلیغ کننده هزینه ای دریافت میکند. در سال ۲۰۱۲ تخمین زده شد که حدود ۶۰ تا ۷۰٪ کل بدافزارهای فعال از نوعی کلاهبرداری کلیک کردهاند، و ۲۲٪ کلیک آگهیهای تبلیغاتی تقلب بودهاست.

موفقیت زود هنگام ای گلد ممکن بود موجب سقوط آن شود. ذخیره ارزشی ای گلد و حجم وسیع کاربران باعث شده که هدف اولیه بدافزارهای مالی و کلاهبرداریهای فیشینگ با استفاده از سندیکاهای جنایی سازمان یافته باشد. اولین حمله فیشینگ شناخته شده علیه یک مؤسسه مالی در حال ارسال فهرست درژون۲۰۰۱ صورت گرفت. این تکنیک با حملات علیه سیستمهای طلای دیجیتال مانند ای گلد و بعداً برای حمله به موسسات مالی دیگر از سال ۲۰۰۳ آغاز شد.

با در نظر گرفتن تواناییهای نرمافزاری دستگاه خواننده کد (مثلاً تلفن همراه) احتمال خطرهای فراوان فنی و مالی وجود دارد. از جمله مواردی پیش آمدهاند که دستگاه خواننده، پس از دریافت دادههای "کد کیو آر" به صورت خودکار چندین پیامک (اس ام اس) پردازشی به قیمت چندین دلار (از نوعی که دریافتکننده پیامک از شرکت مخابرات حقالعمل دریافت میکند)، به یک سازمان روسی فرستاده یا اینکه بخشی از لیست شماره تلفنهای کاربر با نام و مشخصات به مقصد ناشناختهای ارسال گشته. خطر دیگر دریافت انواع بدافزار هاست که میتوانند تلفن همراه را دچار مشکل جدی کنند.